Un espediente utilizzato dai Cybercriminali per fare soldi è quello della diffusione dei Ransomware, che giorno dopo giorno diventano sempre più numerosi, pericolosi e raffinati.

Un espediente utilizzato dai Cybercriminali per fare soldi è quello della diffusione dei Ransomware, che giorno dopo giorno diventano sempre più numerosi, pericolosi e raffinati.

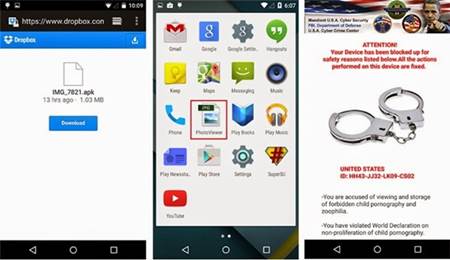

Famoso è il malware che anni fa ha bloccato innumerevoli Computer simulando un avviso della Guardia di Finanza, della Polizia di Stato o addirittura dell’FBI, ovviamente falso, seguito da un messaggio con il quale si richiedeva il pagamento di una somma per sbloccarlo.

Rivolgendosi ad un Tecnico specializzato o utilizzando dei tools software, il più delle volte era possibile rimuovere questo malware e sbloccare il computer, ma in ogni caso non veniva compromessa l’integrità dei dati.

Col passare del tempo i cybercriminali hanno affinato le loro armi di ricatto, infatti oggi i Ramsonware bloccano i Computer crittografando in brevissimo tempo i documenti, video, foto e ogni altro tipo di dato, rendendoli praticamente inutilizzabili a meno che non si paghi un vero e proprio riscatto per poterli rendere nuovamente leggibili e utilizzabili.

Ricordo che pagare un riscatto è un atto illegale, però molti silenziosamente cedono all’estorsione pur di riavere i dati, rendendosi complici dei cybercriminali. Va ricordato che pagare non rende immuni da altri attacchi e non sempre si riavranno i dati, quindi oltre al danno anche la beffa.

I Ransomware solitamente penetrano furtivamente nei Computer attraverso email che, utilizzando falsi mittenti come Banche, Posta Italiana, Gestori di Carte di Credito, Fornitori di energia elettrica e gas, Corrieri, ecc., invitano l’Utente ignaro e “poco attento” ad aprire un allegato o a cliccare su di un link contenuto nel corpo del messaggio stesso. Eseguire queste operazioni significa aprire le porte al Cavallo di Troia (Trojan) che darà modo al Ransomware di infettare il Computer crittografando i dati con un algoritmo ed una chiave conosciuti solo dai Cybercriminali. Per decrittografare i dati, cioè renderli nuovamente leggibili, sarà necessaria un’altra chiave sempre in possesso dei Cybercriminali, che sarà rilasciata solo dopo il pagamento di un cospicuo importo, Ripeto, però, che non sempre si riceverà la chiave per decrittografare i dati una volta pagato il riscatto.

I programmi Antivirus non sono in grado di intercettare questa tipologia di malware in quanto penetrano nei Computer con la complicità inconsapevole dell’Utente stesso e per l’enorme varietà di Ransomware presenti sul WEB. Le tecniche di attacco si stanno sempre più raffinando al punto tale che i Cybercriminali creano siti fittizi che poi pubblicizzano per attrarre le loro vittime.

Da diversi anni, altra vittima prescelta di attacchi Ransomware è ANDROID, essendo questo il Sistema Operativo per Smartphone e Tablet più diffuso nel mondo. Si consideri che, secondo un rapporto di GDATA SOFTWARE, dal 2011 al 2016 c’è stata una crescita esponenziale delle istanze Ransomware per Android. Sempre secondo questo rapporto, nel 2011 sono state identificate circa 3.800 istanze Ransomware per Android, mentre solo nel primo semestre 2016 ne sono state rilevate circa 1.723.000, cioè circa 9450 istanze al giorno. Questi numeri fanno ben comprendere la vastità del fenomeno e come questo sia un florido mercato per i Cybercriminali con un volume d’affari illeciti di circa 60 miliardi.

Da diversi anni, altra vittima prescelta di attacchi Ransomware è ANDROID, essendo questo il Sistema Operativo per Smartphone e Tablet più diffuso nel mondo. Si consideri che, secondo un rapporto di GDATA SOFTWARE, dal 2011 al 2016 c’è stata una crescita esponenziale delle istanze Ransomware per Android. Sempre secondo questo rapporto, nel 2011 sono state identificate circa 3.800 istanze Ransomware per Android, mentre solo nel primo semestre 2016 ne sono state rilevate circa 1.723.000, cioè circa 9450 istanze al giorno. Questi numeri fanno ben comprendere la vastità del fenomeno e come questo sia un florido mercato per i Cybercriminali con un volume d’affari illeciti di circa 60 miliardi.

Oltre alle tecniche di infezione già descritte, un’altra via di penetrazione di Ransomware è costituita dalle tante App costruite ad Hoc per attrarre vittime. Un attacco Ransomware causa la perdita di tutti i dati presenti sullo Smartphone, rendendolo talvolta inutilizzabile.

E’ bene ricordare, quindi, di:

- preferire solo App presenti in Google Store e di tenerle costantemente aggiornate

- rifiutare richieste di aggiornamenti di Android e di App che pervengono a mezzo email

- evitare l’utilizzo delle tante applicazioni che circolano in Facebook, come ad esempio “il tuo migliore amico”, “come sarai tra TOT anni”, ecc., perché accedendo ad esse permettiamo la raccolta dei nostri dati da parte di ignoti che potranno poi utilizzarli a distanza di tempo per finalità fraudolente

- proteggere lo Smartphone con un valido programma Antivirus che quanto meno cerchi di limitare gli attacchi di virus e malware

Valido strumento per prevenire la perdita dei dati è effettuare periodicamente una Copia dei Dati, operazione che per attività Professionali o Commerciali “dovrebbe” essere obbligatoria proprio per le finalità previste dalla legge 196/2003, però girando per Studi e Uffici per la mia Attività di Consulente Informatico, mi sono reso conto che quella delle Copie è un’operazione sempre molto trascurata e sottovalutata, percependo il valore dei dati solo quando si perdono.

Citava Mark Kennedy “Tutte le più grandi invenzioni tecnologiche create dall’uomo – l’aereo, l’automobile, il computer – dicono poco sulla sua intelligenza, ma la dicono lunga sulla sua pigrizia” ed è proprio la pigrizia una delle cause principali per la quale si trascurano le Copie dei Dati.

Spero che questo articolo abbia fatto un po’ di chiarezza sui Ransomware e ricordo che il migliore antivirus è la nostra cautela, perché i programmi antivirus potranno aiutarci nel limitare i danni, ma non riusciranno mai a garantirci una protezione totale, per cui una banale disattenzione, un utilizzo superficiale o un incauto click può causare danni irreparabili a noi e ai nostri contatti.